कैसे अपनी निजी जानकारी को ऑनलाइन सुरक्षित रखें और सोशल मीडिया पर सुरक्षित रहें

लिंक का पेलोड कुछ भी था लेकिन सहज नहीं था। जब क्लिक किया जाता है, तो यह एक विनाशकारी प्रभावी मैलवेयर प्रोग्राम देता है, जो पीड़ितों के उपकरणों को कमांड करता है, किसी अज्ञात उद्देश्य के लिए उनका साथ देता है.

पीड़ितों के व्यवसायों और सुरक्षा मंजूरी को देखते हुए, यह कोई विशिष्ट सुरक्षा उल्लंघन नहीं था, और इसके पूर्ण प्रभाव के बारे में अभी तक ज्ञात नहीं है। फिर भी, यह काली टोपी साइबर अपराधियों और दुर्भावनापूर्ण राज्य अभिनेताओं के परिष्कार का एक स्पष्ट उदाहरण है - और एक याद दिलाने वाला अनुस्मारक कि हम सभी को लापरवाह सोशल मीडिया के उपयोग से बहुत कुछ खोना है, भले ही हम राज्य रहस्य न जानते हों.

यहां रोज़मर्रा के सोशल मीडिया उपयोगकर्ताओं और डिजिटल पब्लिक स्क्वायर में सुरक्षित रहने के लिए कुछ सरल सुझावों के लिए सबसे आम जोखिमों पर करीब से नज़र डाली गई है.

हर रोज उपयोगकर्ताओं के लिए शीर्ष सोशल मीडिया जोखिम

इनमें से कुछ जोखिमों में प्रयास या सफल खाता समझौता शामिल है। दूसरों की व्यक्तिगत जानकारी की चोरी शामिल है या सवाल में सीधे सामाजिक मीडिया खातों से संबंधित नहीं है। फिर भी अन्य लोगों का उद्देश्य खाता धारकों को उनके खातों से समझौता किए बिना या निजी जानकारी चुराने के लिए परेशान करना है.

1. पहचान की चोरी

ईमेल और ई-कॉमर्स की तरह, सोशल मीडिया पहचान की चोरी का एक सामान्य माध्यम है। उपयोगकर्ता नाम, पासवर्ड, खाता संख्या और व्यक्तिगत पहचान संख्या जैसी संवेदनशील जानकारी को चुराने वाले स्कैमर्स सहित रणनीति का उपयोग करते हैं:

- अधिकृत प्रतिनिधियों के रूप में प्रस्तुत करना. हमलावर विश्वसनीय व्यक्तियों या संगठनों का प्रतिरूपण कर सकते हैं और संवेदनशील जानकारी का अनुरोध कर सकते हैं। इस रणनीति को आमतौर पर फ़िशिंग के रूप में जाना जाता है, और इसके कम-निपुण चिकित्सकों को आपके ईमेल स्पैम फ़ोल्डर को बंद करने में कोई संदेह नहीं है क्योंकि आप इसे पढ़ते हैं.

- प्रत्यक्ष-मैसेजिंग व्यवसाय या रोजगार प्रस्ताव. यह "नाइजीरियाई राजकुमार" ईमेल घोटाले का सोशल मीडिया संस्करण है: बहुत अच्छा-से-सच्चा विंडफॉल की पेशकश या व्यवसाय का अवसर नहीं खोना - आश्चर्य, आश्चर्य - आपके लिए अच्छा नहीं होगा.

- स्पूफिंग पोस्ट प्राधिकरण अनुरोध. ठीक से निष्पादित, यह एक ठोस रणनीति है। यह आपको सचेत करता है कि आपके नेटवर्क में किसी ने आपको एक पोस्ट या फोटो में, शायद एक नमकीन प्रकृति का टैग दिया है, और सामग्री के लाइव होने से पहले आपकी स्वीकृति का अनुरोध करता है। एक बार जब आप अपने सोशल मीडिया लॉगिन क्रेडेंशियल दर्ज कर लेते हैं, तो बहुत देर हो चुकी होती है.

पहचान चोर बेहद रचनात्मक हैं, इसलिए यह मत समझो कि आपकी व्यक्तिगत जानकारी या सोशल मीडिया के माध्यम से क्रेडेंशियल्स चोरी करने का हर प्रयास इन परिदृश्यों की तरह दिखाई देगा। जब संदेह हो, तो संलग्न न हों.

प्रो टिप: पहचान गार्ड आपके क्रेडिट पर नजर रखने में मदद करने का एक शानदार तरीका है। एक छोटे से मासिक शुल्क के लिए, वे आईबीएम वाटसन आर्टिफिशियल इंटेलिजेंस का उपयोग अरबों सूचनाओं को संसाधित करने के लिए करेंगे, जो संभावित खतरे के मौजूद होने पर आपको सचेत करेगा। वे आपकी सामाजिक सुरक्षा संख्या, क्रेडिट कार्ड नंबर, बैंक खाते, स्वास्थ्य बीमा नंबर और आपकी पहचान की रक्षा करने में आपकी मदद करने के लिए उसकी निगरानी करेंगे, इसे डार्क वेब पर निगरानी रखेंगे.

2. प्रतिरूपण

दुर्भावनापूर्ण अभिनेता आपके खातों पर नियंत्रण पाने के बिना आपके सोशल मीडिया व्यक्तित्व को "बिगाड़" सकते हैं या "बिगाड़ सकते हैं"। परिष्कृत, लगातार प्रतिरूपण प्रयासों को "सोशल इंजीनियरिंग" अभियानों के रूप में जाना जाता है, क्योंकि वे आपके नेटवर्क में मौजूद लोगों और संगठनों को आपकी जानकारी के वैध स्रोत के रूप में स्वीकार करने के लिए, जिन्हें आपने बनाया या अधिकृत नहीं किया है। क्योंकि प्रतिरूपण अभियानों को अन्य घोटालों की तुलना में अधिक प्रयास की आवश्यकता होती है, वे आमतौर पर विशिष्ट व्यक्तियों या संगठनों पर लक्षित होते हैं.

प्रतिरूपण अभियानों में एक फर्जी खाते का निर्माण शामिल होता है, जो पीड़ित व्यक्ति से मिलता जुलता होता है, जो खाता स्वामी के सामान्य सार्वजनिक डोमेन फोटो और एक समान-समरूप हैंडल के साथ होता है, आमतौर पर एक ही पात्र गायब, जोड़ा या बदला जाता है।.

एक लंबे समय तक चलने वाले प्रतिरूपण अभियान में "ऊष्मायन" के सप्ताह या महीने शामिल हो सकते हैं, जिसके दौरान नपुंसक खाता गैर-आपत्तिजनक सामग्री और लगातार अनुयायियों को प्राप्त करता है। यह अक्सर एक सक्रिय अवधि के बाद होता है, जिसके दौरान पीड़ित के खाते का व्यवहार पीड़ित को बदनाम या शर्मिंदा करने के लिए होता है। इंपोस्टर खाते भी दुर्भावनापूर्ण लिंक, मैलवेयर या दोनों को फैला सकते हैं। (नीचे उन लोगों पर अधिक)

सभी सोशल मीडिया प्लेटफ़ॉर्म पारदर्शी प्रतिरूपण प्रयासों के विरुद्ध प्रतिकार लेते हैं, लेकिन समस्या कुछ नेटवर्कों पर भारी पड़ रही है। ट्विटर की फर्जी अकाउंट समस्या विशेष रूप से अहंकारी है, हालांकि सभी झूठे ट्विटर अकाउंट नपुंसक नहीं हैं। लाखों झूठे खाते या तो स्वचालित बॉट हैं जो अन्य खातों या मानव-नियंत्रित ट्रोल खातों द्वारा बनाई गई सामग्री को बढ़ाने के लिए बनाए गए हैं जो अन्य उपयोगकर्ताओं को परेशान करने या नकली समाचार फैलाने के लिए बनाए गए हैं.

3. खाता कैप्चर

"कैप्चर किए गए" खाते हमलावरों द्वारा लिए गए वैध खाते हैं, जिनके द्वारा नियंत्रण प्राप्त किया जा सकता है:

- एक दुर्भावनापूर्ण प्रत्यक्ष-संदेश लिंक पर क्लिक करके पीड़ित को छल करना

- नेटवर्क या खुद के माध्यम से पीड़ित के खाते को हैक करना, अक्सर एक बड़ी हैक के हिस्से के रूप में

- पीड़ित के पासवर्ड का अनुमान लगाते हुए

- किसी अन्य समझौता किए गए स्थान से लॉगिन क्रेडेंशियल्स, जैसे कि हैक किया गया Google खाता

कैप्चर किए गए खातों में अक्सर दुर्भावनापूर्ण लिंक या आपत्तिजनक सामग्री फैलाने के लिए उपयोग किए जाने वाले बॉटनेट में कन्सट्रक्ट किए जाते हैं। मेरे स्वयं के सोशल मीडिया अकाउंट बहुत अधिक मात्रा में खराब, अत्यधिक आपत्तिजनक बोटनेट अपील के अंत में प्राप्त हुए हैं, जो आमतौर पर एक अश्लील प्रकृति के होते हैं.

कैप्चर हमले विशिष्ट उपयोगकर्ताओं को भी लक्षित कर सकते हैं। ऐसे लक्षित हमलों में व्यक्तिगत प्रेरणाएं हो सकती हैं, जैसे कि बदला लेना। जब पीड़ित अच्छी तरह से जाना जाता है, तो हमलावरों के मन में कुख्याति या विशिष्ट राजनीतिक लक्ष्य हो सकते हैं.

4. मालवेयर

"मैलवेयर" दुर्भावनापूर्ण कार्यक्रमों के लिए एक छत्र शब्द है जो पीड़ितों के उपकरणों में घुसपैठ करता है और हमलावरों की बोली लगाता है। उसमे समाविष्ट हैं:

- वायरस. जैविक वायरस की तरह, कंप्यूटर वायरस मेजबान डिवाइस पर "स्वच्छ" कार्यक्रमों को संक्रमित करते हैं और इस प्रक्रिया में संक्रमित कार्यक्रम को भ्रष्ट करते हुए आत्म-प्रतिकृति करते हैं। वायरस को कम करना मुश्किल है; सबसे आम उपाय संक्रमित कार्यक्रम को हटा रहा है.

- कीड़े. सिस्टम के मालिक द्वारा कार्रवाई किए बिना होस्ट डिवाइस में "बूर" कीड़े। वे जंगल की आग की तरह फैलते हैं, कभी-कभी कुछ ही घंटों में दुनिया को पीछे छोड़ देते हैं.

- रैंसमवेयर. यह तेजी से सामान्य मैलवेयर किस्म मेजबान सिस्टम की फाइलों को एन्क्रिप्ट करता है, जब तक पीड़ित एक क्रिप्टोक्यूरेंसी फिरौती का भुगतान नहीं करता है तब तक सही उपयोगकर्ता को बाहर कर देता है। हालांकि रैंसमवेयर के हमले अप्रस्तुत के लिए महंगे हैं, बादल या बाहरी भंडारण उपकरण के लिए एक पूर्ण सिस्टम बैकअप ज्यादातर मामलों में पर्याप्त समाधान है.

- ट्रोजन. Trojans वैध ऐप्स की नकल करते हैं, सिस्टम मालिकों को अपने उपकरणों को संक्रमित करने में बरगलाते हैं। सबसे कुटिल ट्रोजन एंटी-मैलवेयर या "फ़ाइल क्लीनिंग" ऐप के रूप में बहकते हैं जो सिस्टम प्रदर्शन को बेहतर बनाते हैं.

- स्पाइवेयर. स्पाइवेयर जाहिरा तौर पर स्वस्थ प्रणालियों की छाया में छिप जाता है, चुपचाप उपयोगकर्ता गतिविधि की निगरानी करता है। अधिक सामान्य और संभावित विनाशकारी स्पाइवेयर फ़ंक्शन में से एक कीस्ट्रोक लॉगिंग है, जो उपयोगकर्ता द्वारा दर्ज की गई किसी भी जानकारी की कुल दृश्यता प्रदान करता है, जिसमें पासवर्ड और व्यक्तिगत पहचान संख्याएं शामिल हैं।.

5. डॉक्सिंग

Doxxing सार्वजनिक रूप से किसी को "आउट" करने का कार्य है, आमतौर पर उनके या उनकी गतिविधियों के बारे में निजी जानकारी प्रकाशित करके। इसका उपयोग अक्सर प्रतिशोध या बदले के रूप में किया जाता है - दूसरे शब्दों में, प्रतिद्वंद्वी के साथ भी मिलने या दंडित करने के लिए। Doxxing गैर-सहमति और अक्सर होती है, लेकिन हमेशा नहीं, पीड़ित के विशिष्ट ज्ञान के बिना होती है.

हालांकि डॉकिंग हमेशा लक्षित नहीं होती है और अक्सर एक समय में एक से अधिक लोगों को प्रभावित करती है, यह आमतौर पर उद्देश्यपूर्ण है। उदाहरण के लिए, द न्यू यॉर्क टाइम्स की रिपोर्ट है कि वैचारिक विरोधी के बीच डॉकिंग तेजी से आम है। जबकि आप विश्वास कर सकते हैं कि हिंसक के अनुयायियों को बाहर करना, नस्लवादी विचारधाराएं फायदेमंद हैं, संपार्श्विक क्षति हो सकती है, जैसा कि अर्कांसस के एक प्रोफेसर द्वारा न्यूयॉर्क टाइम्स की रिपोर्ट में सचित्र रूप से अगस्त 2017 में वर्जीनिया के चार्लोट्सविले में नव-नाजी मार्च में एक प्रतिभागी के रूप में पहचाना गया था।.

6. उत्पीड़न और साइबरबुलिंग

ऑनलाइन उत्पीड़न और साइबरबुलिंग कई रूपों और डिग्री लेते हैं, आसानी से नजरअंदाज करने के लिए ट्रोलिंग से हिंसक, जीवन और संपत्ति के लिए विशिष्ट खतरे.

उत्पीड़न और साइबरबुलिंग विशेष रूप से नाबालिगों और उनके माता-पिता के लिए संबंधित हैं। अमेरिका के शिक्षा विभाग के 2015 स्कूल क्राइम सप्लीमेंट टू नेशनल क्राइम विक्टिमाइजेशन सर्वे के अनुसार, सर्वे के दौरान हर पांच में से एक छात्र ने किसी न किसी रूप में बदमाशी की सूचना दी। रोग नियंत्रण केंद्र के 2017 के युवा जोखिम व्यवहार निगरानी प्रणाली ने पाया कि लगभग 15% हाई स्कूल के छात्रों ने सर्वेक्षण अवधि के दौरान साइबरबुलिंग का अनुभव किया। दुख की बात है, निरंतर, इंगित उत्पीड़न युवा लोगों और कुछ वयस्कों के बीच आत्म-क्षति और आत्महत्या में एक सामान्य योगदान कारक है.

सोशल मीडिया पर उत्पीड़न और साइबर हमला करने के उदाहरणों में शामिल हैं:

- अफवाहें फैलाना या इन्युएन्डो. यहां तक कि अगर सामग्री सटीक या विश्वसनीय है, तो लगातार एक गैर-सार्वजनिक व्यक्ति के बारे में अपमानजनक जानकारी फैलाने के बिना उस व्यक्ति की सहमति उत्पीड़न का गठन करती है। वही निराधार अफवाहों और सहज ज्ञान के लिए जाता है। यह लक्ष्य के ज्ञान के साथ या उसके बिना हो सकता है.

- संकलित सामग्री पोस्ट करना. इसका सबसे बड़ा उदाहरण "बदला लेने वाला पोर्न" है, जो गैर-सहमतित्मक पोस्ट या साझा सामग्री सार्वजनिक प्रसार के लिए नहीं है, जो अक्सर एक पूर्व अंतरंग साथी द्वारा किया जाता है। अधिकांश राज्यों में रिवेंज पोर्न अवैध है, भले ही पीड़ित की उम्र हो और सामग्री उनकी सहमति से बनाई गई थी। अन्य उदाहरणों में नैतिक या कानूनी रूप से समझौता करने वाले पदों के व्यक्तियों की तस्वीरें या वीडियो शामिल हैं, जैसे कि नशे में बाहर निकलना या अवैध दवाओं का सेवन करना.

- विक्टिम को इम्प्रेस करना. उत्पीड़न हमेशा प्रतिरूपण या सामाजिक इंजीनियरिंग अभियानों का इरादा नहीं है, लेकिन यह वारंट उल्लेख के लिए पर्याप्त है। उत्पीड़न की शिकार व्यक्ति को पहचानना दोस्तों, परिचितों, सहकर्मियों और संभावित नियोक्ताओं के सामने उन्हें बदनाम करने का एक प्रभावी तरीका है.

- स्पैमिंग प्राइवेट मैसेज या पब्लिक मेंशन. यद्यपि सामाजिक रूप से स्वीकार्य संचार और उत्पीड़न के बीच की रेखा धुंधली है, लेकिन यह एक स्पष्ट समस्या बन जाती है जब हमलावर लक्ष्य की स्पष्ट और बार-बार आने वाली दलीलों को रोकने में विफल रहता है। ऐसा उत्पीड़न सार्वजनिक रूप से लक्ष्य की सार्वजनिक प्रोफ़ाइल या उल्लेखों में हो सकता है, निजी तौर पर केवल आक्रामक और लक्ष्य के लिए प्रत्यक्ष संदेश के माध्यम से, या दोनों.

- हिंसक या विचलित करने वाली सामग्री साझा करना. हिंसक या परेशान करने वाली सामग्री का अवांछित साझाकरण उत्पीड़न का गठन करता है, भले ही यह स्पष्ट रूप से धमकी नहीं दे रहा हो। सामान्य प्रकार की आपत्तिजनक सामग्री में कार्टून हिंसा या अश्लील साहित्य शामिल है, लेकिन यह प्राप्तकर्ता के लिए आपत्तिजनक और अनुमेय सामग्री के बीच की रेखा निर्धारित करने के लिए है.

- विशिष्ट धमकियां बनाना. हिंसा या अपमान के विशिष्ट, लक्षित खतरे हमेशा अस्वीकार्य हैं और नागरिक दावों या आपराधिक आरोपों के लिए हमलावर को बेनकाब कर सकते हैं.

सोशल मीडिया पर सुरक्षित रहने के टिप्स

आपकी सोशल मीडिया सुरक्षा को मजबूत करने के लिए ये टिप्स किसी भी सोशल मीडिया उपयोगकर्ता का अनुसरण कर सकते हैं; आपको विशेषज्ञ होने की आवश्यकता नहीं है। अपफ्रंट और चल रही लागतें प्रासंगिक हैं.

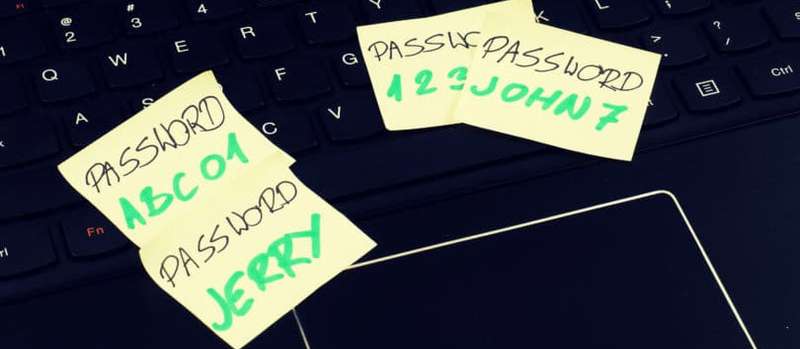

1. अभेद्य पासवर्ड स्वच्छता का अभ्यास करें

आपका पासवर्ड आपके खाता से समझौता करने की तलाश में हैकर्स के खिलाफ आपकी पहली पंक्ति है। सुनिश्चित करें कि यह एक ध्वनि निवारक है। स्वचालित पासवर्ड-अनुमान कार्यक्रम और उन लोगों को विफल करने के लिए इन पासवर्ड स्वच्छता युक्तियों का पालन करें, जो आपको अच्छी तरह से जानते हैं कि संभावित पासवर्ड को घटाया जाए.

- कभी भी पासवर्ड का पुन: उपयोग न करें. आपका अपना हर खाता, चाहे आप कितने भी तुच्छ या अनजाने में उसका उपयोग क्यों न करें, उसका अपना पासवर्ड, अवधि होनी चाहिए। यदि हैकर्स एक सामान्य पासवर्ड के साथ सुरक्षित खाते से समझौता करते हैं, तो उस पासवर्ड के साथ सुरक्षित प्रत्येक खाता जोखिम में है.

- अपना पासवर्ड बार-बार बदलें. अपने पासवर्ड को कम से कम हर महीने बदलें, भले ही आपके पास किसी भी असामान्य चीज पर संदेह करने का कोई कारण न हो। अक्सर लॉगिन क्रेडेंशियल्स की चोरी और उनके द्वारा सुरक्षित किए गए खातों के समझौता या अधिग्रहण के बीच एक अंतराल होता है.

- कॉम्प्लेक्स, निरर्थक पासवर्ड का उपयोग करें. अपने पासवर्ड को यथासंभव यादृच्छिक और जटिल बनाएं। अंग्रेजी शब्दों और व्याकरण से बचें और अक्षरों, संख्याओं और विशेष वर्णों के यादृच्छिक तार शामिल करें.

- ईजी-टू-गेस पासवर्ड से बचें. यह "पासवर्ड 1" और इसके सभी वेरिएंट, बल्कि व्यक्तिगत पासवर्डों को भी नियमित करता है, जो कोई व्यक्ति जो आपको जानता है - या आपके सोशल मीडिया प्रोफाइल के सार्वजनिक भागों तक पहुंच रखता है - अनुमान लगा सकता है। उदाहरण के लिए, अपने बच्चों, माता-पिता, भाई-बहन, पालतू जानवर, गृहनगर, अल्मा मेटर, या नियोक्ता के नाम शामिल करने से बचें।.

- रैंडम पासवर्ड जेनरेटर का उपयोग करें. बेतरतीब ढंग से उत्पन्न पासवर्ड "जटिल," "निरर्थक," और "व्यक्तिगत नहीं" परीक्षण पास करते हैं। यदि आप इन ऐप्स की सुरक्षा के बारे में चिंतित हैं, तो उन्हें एक स्ट्रिंग शुरू करने के लिए उपयोग करें, फिर पासवर्ड सेट करने से पहले वर्णों को संशोधित करें। कुछ ब्राउज़रों में अंतर्निहित पासवर्ड जनरेटर होते हैं, और आपके डिवाइस में एक पूर्व-स्थापित हो सकता है.

- पासवर्ड सुरक्षित रूप से स्टोर करें. अपने सभी पासवर्ड को याद रखना सबसे कठिन हिस्सा है। उन सभी को हाथ से लिखें, या उन्हें इंटरनेट से कनेक्ट नहीं होने वाले डिवाइस पर टाइप करें, और उन्हें अपने घर या कार्यालय में एक सुरक्षित स्थान पर संग्रहीत करें। अपने हार्ड ड्राइव या क्लाउड पर अपने पासवर्ड दस्तावेज़ को न सहेजें.

- एक सम्मानित पासवर्ड प्रबंधक पर विचार करें. बहुत से लोग पासवर्ड प्रबंधकों, या सुरक्षित ऐप्स की कसम खाते हैं जो सुरक्षित रूप से खाता पासवर्ड संग्रहीत करते हैं ताकि आपको उन्हें स्मृति में रखने की आवश्यकता न हो। पासवर्ड प्रबंधक निर्विवाद रूप से सुविधाजनक हैं, और उनमें से सबसे सम्मानित आमतौर पर सुरक्षित हैं। लेकिन कोई भी पासवर्ड मैनेजर एकदम सही नहीं है, और कुछ एकदम स्केच हैं। ध्यान से अपने विकल्पों को तौलना और एक करने के लिए तीसरे पक्ष की समीक्षा से अधिक ताकना। हमारा पसंदीदा है 1Password.com. प्रीमियम कार्यक्रम के लिए $ 10 से $ 40 तक कहीं भी भुगतान करने की अपेक्षा करें.

2. टू-फैक्टर ऑथेंटिकेशन का इस्तेमाल करें

जब भी संभव हो, दो-कारक प्रमाणीकरण (2FA) को एक जोड़ा खाता सुरक्षा उपाय के रूप में उपयोग करें, भले ही यह उस साइट पर डिफ़ॉल्ट न हो जिसमें आप लॉग इन कर रहे हैं। दो-कारक प्रमाणीकरण द्वारा संरक्षित खातों को उपयोग के लिए दो अलग-अलग क्रेडेंशियल की आवश्यकता होती है, उपयोगकर्ता नाम सहित। पहला कारक आमतौर पर है, लेकिन हमेशा नहीं, एक गुप्त पासवर्ड। दूसरा आमतौर पर एसएमएस (टेक्स्ट मैसेजिंग), ईमेल, टेलीफोन कॉल, या अधिकृत उपयोगकर्ता द्वारा नियंत्रित खाते के अन्य साधनों के माध्यम से दिया गया एक विशिष्ट संख्यात्मक या वर्ण कोड होता है।.

ईमेल के बजाय अपने दूसरे कारक के लिए सदिश के रूप में एसएमएस चुनें, क्योंकि आपके सेल फोन में आपके ईमेल खाते की तुलना में कम समझौता होने की संभावना है.

3. सोशल मीडिया खातों के लिए एक अलग "बर्नर" ईमेल का उपयोग करें

आप विपणन प्रचार और अन्य कम प्राथमिकता वाले संचार एकत्र करने के लिए पहले से ही बर्नर ईमेल पते का उपयोग कर सकते हैं। यह पूरी तरह से अलग तरह का बर्नर खाता है जो आपकी सोशल मीडिया गतिविधि के लिए पूरी तरह से अलग है और इसे प्रति सप्ताह कुछ बार जांचें। जब तक आप पूरी तरह से सूचनाओं को बंद नहीं करते, आपकी गतिविधि अलर्ट की एक उच्च मात्रा उत्पन्न करेगी, आपको कोई संदेह नहीं होगा कि आप किसी भी तरह से कंपार्टमेंट करने के लिए उत्सुक होंगे.

इससे भी महत्वपूर्ण बात यह है कि एक बर्नर ईमेल आपके सोशल मीडिया व्यक्तित्व को आपकी वास्तविक दुनिया के व्यक्तित्व से अलग रखता है। यह खाता सुरक्षा उद्देश्यों के लिए महत्वपूर्ण है और - यदि आप सोशल मीडिया पर अर्ध-या पूरी तरह से गुमनाम रहना चाहते हैं - साथ ही गोपनीयता के प्रयोजनों के लिए भी.

4. सोशल मीडिया ऐप्स के साथ सुरक्षित मोबाइल डिवाइस

जब आपको नया फोन मिलता है, तो तुरंत उन सभी सोशल मीडिया ऐप को डाउनलोड करें जिन्हें आप नियमित रूप से उपयोग करने की योजना बनाते हैं यदि वे पहले से इंस्टॉल नहीं हैं। यह प्रत्येक गतिविधि सत्र के समापन पर प्रत्येक खाते से लॉग आउट करने की आवश्यकता से बचा जाता है। वैकल्पिक - अपने लॉगिन क्रेडेंशियल्स को याद रखने के लिए अपने मोबाइल ब्राउज़र को सेट करना - आपकी सुरक्षा को कमजोर करता है.

5. नवीनतम ऐप वर्जन ASAP में अपडेट करें

अब आप संस्करण अद्यतन बंद कर देते हैं, संभावना है कि आप उनके बारे में पूरी तरह से भूल जाएं। जब आपका सोशल मीडिया ऐप आपको अपग्रेड करने के लिए प्रेरित करता है, तो जल्द से जल्द ऐसा करें। नए ऐप संस्करणों में आमतौर पर सुरक्षा पैच होते हैं जो अंतिम संस्करण के रिलीज़ होने के बाद से खोजे जाने वाले कमजोरियों को संबोधित करते हैं.

6. समझें कि आप क्या जानकारी और नियंत्रण नहीं कर सकते

प्रत्येक सोशल मीडिया प्लेटफ़ॉर्म का निजता की अवधारणा के साथ अपना संबंध है। यह सीखना आपके ऊपर है कि यह रिश्ता कैसा दिखता है और आप इसे आकार देने के लिए कितना कुछ कर सकते हैं.

प्रत्येक प्लेटफ़ॉर्म की उपयोग की शर्तों और गोपनीयता नीतियों के माध्यम से पढ़ना शुरू करें। हाँ, ये कानूनी शब्दजाल से भरे हुए लंबे दस्तावेज़ हैं, लेकिन इसे एक शॉट दें। प्रत्येक प्लेटफ़ॉर्म की सादे-अंग्रेज़ी गोपनीयता सेटिंग्स को पढ़कर अनुसरण करें। प्रत्येक प्लेटफ़ॉर्म उपयोगकर्ताओं को पोस्ट दृश्यता, प्रोफ़ाइल दृश्यता, टैगिंग और स्थान साझाकरण पर कुछ हद तक नियंत्रण की अनुमति देता है। यह ध्यान रखें कि अधिकांश प्लेटफ़ॉर्म अधिक से अधिक साझाकरण और दृश्यता के लिए डिफ़ॉल्ट होते हैं, इसलिए आपको अपनी खाता सेटिंग को मैन्युअल रूप से बदलना होगा यदि, उदाहरण के लिए, आप चाहते हैं कि आपके पोस्ट केवल आपके मित्र या अनुयायी नेटवर्क में ही दिखाई दें.

अंत में, सूचना प्रवाह को नियंत्रित करने के लिए प्रत्येक प्लेटफ़ॉर्म की क्षमता की सीमाओं की समीक्षा करें। कई फेसबुक उपयोगकर्ता यह जानकर आश्चर्यचकित हैं कि निजी या अर्ध-सार्वजनिक फ़ोटो भी खोज इंजन की छवि अनुक्रमित में दिखाई दे सकती हैं। अगर आप इंटरनेट पर एक छवि या लिखित पोस्ट नहीं चाहते हैं, तो इसे बिल्कुल भी पोस्ट न करें.

7. पोस्ट दृश्यता प्रतिबंधित करें

हर सामाजिक प्लेटफ़ॉर्म में अलग-अलग दृश्यता प्रोटोकॉल होते हैं। फेसबुक पर, आपके पास अपनी सामग्री बनाने का विकल्प है:

- केवल आपके मित्र नेटवर्क में दिखाई देता है

- दोस्तों और दोस्तों के दोस्तों के लिए दृश्यमान

- सभी उपयोगकर्ताओं के लिए दृश्यमान है

ट्विटर उपयोगकर्ताओं को अपने पोस्ट को गैर-अनुयायियों के लिए अदृश्य पोस्ट करते हुए, उनके ट्वीट्स को "सुरक्षित" करने देता है। इंस्टाग्राम की एक जैसी सेटिंग है.

ऐसी पोस्ट दृश्यता सेटिंग चुनें, जिसके साथ आप और आपके प्रियजन सहज हों। यदि आप सामग्री और फ़ोटो को अपने वास्तविक जीवन व्यक्तित्व के साथ जुड़े बिना साझा करना चाहते हैं, तो सोशल प्लेटफॉर्म पर एक दूसरा, अनाम खाता बनाने पर विचार करें, जो इसे अनुमति देता है। ट्विटर और इंस्टाग्राम दोनों ही स्नैपचैट को पसंद करते हैं। बेनामी खातों से आबाद नेटवर्क केवल-सदस्यों के क्लब की तरह होते हैं जहां उपयोगकर्ता स्वयं और दूसरों के साथ अधिक ईमानदार हो सकते हैं, और जहां सोशल मीडिया शिष्टाचार के नियम इतने कड़े नहीं हैं। कुछ कम महत्वपूर्ण सामाजिक मंच विशिष्ट उद्देश्यों के लिए मौजूद हैं; अच्छे उदाहरण के लिए "फिनस्टाग्राम" की दुनिया में गार्जियन के गहरे गोता को देखें.

8. सीमा या अक्षम स्थान साझा करना

स्थान साझा करने के अनगिनत वैध उपयोग हैं, जैसे कि दोस्तों को सचेत करना कि आप अक्सर नई कॉफी शॉप के प्रशंसक हैं, जो कि पोस्टीरिटी के लिए एक उपन्यास अनुभव में एक पिन लगाते हैं, या अंतरराष्ट्रीय अवकाश के बारे में एक विनम्र अनुभव कर रहे हैं जिसे आप आनंद ले रहे हैं.

यदि आप एक पेशेवर क्षमता में सोशल मीडिया का उपयोग कर रहे हैं, तो आप किसी ट्रेड शो में अपनी उपस्थिति का विज्ञापन करने के लिए स्थान साझाकरण का उपयोग कर सकते हैं, एक प्रस्तुति के लिए चर्चा का निर्माण करेंगे जो आप देने वाले हैं, या समुदाय में आपके द्वारा किए जा रहे धर्मार्थ कार्य को उजागर करेंगे।.

उस ने कहा, गोपनीयता के साथ स्थान साझाकरण बाधाओं पर है। यदि आप लोगों को यह बताने के लिए उत्सुक नहीं हैं कि आप किसी भी समय कहां हैं, तो हर सोशल मीडिया खाते में स्थान साझाकरण को अक्षम करें और यह निर्दिष्ट करने के लिए अस्वीकार करें कि आप कब से पोस्ट कर रहे हैं। अतिरिक्त सुरक्षा के लिए, गैर-सामाजिक स्थान साझाकरण को भी अक्षम करें; WIRED में Google के अंडर-रडार स्थान ट्रैकिंग को विफल करने का एक प्राइमर है.

9. आपकी प्रोफाइल से व्यक्तिगत विवरण

प्रत्येक सोशल मीडिया प्रोफाइल या "मेरे बारे में" पृष्ठ को वैकल्पिक मानें। यदि आप अपने घर शहर या पड़ोस, अपने हाई स्कूल या कॉलेज अल्मा मेटर, अपने नियोक्ता या अपने जन्मदिन को प्रकट करना चाहते हैं, तो ठीक है। लेकिन करने के लिए बाध्य नहीं लग रहा है; "हर कोई इसे कर रहा है" अप्रासंगिक है.

10. वेट ऑल फ्रेंड एंड फॉलो रिक्वेस्ट

हर कोई जो सोशल मीडिया पर दोस्त बनाना चाहता है, उसके पास शुद्ध इरादे नहीं हैं। संभावित मित्रों और अनुयायियों को यह अनुमति देने वाले प्लेटफार्मों पर आपकी अनुमति लेने के लिए बार उच्च सेट करें। उदाहरण के लिए, Instagram की डिफ़ॉल्ट सेटिंग "ओपन फॉलो" है, जिसका अर्थ है कि कोई भी आपके खाते का अनुसरण कर सकता है, लेकिन यह बदलने के लिए काफी आसान है.

प्रत्येक मित्र को वेट करने की आदत डालें या अनुरोध का पालन करें, तब भी जब अनुरोधकर्ता परिचित लगता है। उनकी प्रोफ़ाइल और सार्वजनिक-सामना करने वाली सामग्री देखें। क्या आप उनकी फोटो पहचानते हैं? क्या वे सार्वजनिक डोमेन या अस्पष्ट अपडेट से खींची गई जेनेरिक तस्वीरों के बजाय वैध सामग्री पोस्ट करते दिखाई देते हैं, जो कहते हैं कि वे कौन हैं? क्या संदेश उनके साथ जुड़ने के अनुरोध को समझ में आता है, या यह स्पष्ट रूप से एक टेम्पलेट से कट और चिपकाया जाता है?

यह बिना कहे चला जाता है कि आपके द्वारा सोशल मीडिया उपयोगकर्ताओं द्वारा आपके द्वारा जाने और पहचाने जाने पर आपके द्वारा स्पैम किए जाने, परेशान किए जाने या उनके द्वारा किए गए घोटाले की संभावना कम है। लेकिन आपके अनुयायियों को वीटो करने का कार्य केवल आपके जोखिम को पूरी तरह से रोक नहीं सकता है, खासकर उन प्लेटफार्मों पर जो गैर-अनुयायियों को सार्वजनिक उपयोगकर्ताओं के साथ संवाद करने की अनुमति देते हैं। बढ़ी हुई सुरक्षा के लिए, अपने खाते की गोपनीयता सेटिंग्स को बढ़ाएँ और अपनी सामग्री की दृश्यता को डायल करें.

11. मित्र से सावधान रहें और सुझावों का पालन करें

अपने सोशल मीडिया प्लेटफ़ॉर्म के मित्र और अनुयायियों के सुझावों को उसी संदेह के साथ स्वीकार करें जैसा कि आप अनुरोध करेंगे और अनुरोधों का पालन करेंगे। याद रखें, जो भी आप अपने सोशल मीडिया के अनुभव से बाहर निकलने की कोशिश कर रहे हैं, उन प्लेटफार्मों को चलाने वाले जिन्हें आप शायद इस्तेमाल कर रहे हैं, उन लक्ष्यों को साझा नहीं करते हैं। उनके पास खुश करने के लिए शेयरधारकों और निदेशक मंडल हैं, इसलिए वे अपने मैट्रिक्स को बढ़ावा देने के लिए जो भी करेंगे। यह उनके लिए मायने नहीं रखता कि उनके द्वारा सुझाए गए कनेक्शन का कोई मूल्य है या नहीं। यह निर्धारित करने के लिए आप पर निर्भर है.

12. नकली या समझौता खातों के लिए देखें

जबकि सावधान पशु चिकित्सक को नकली नकली या समझौता किए गए खातों को बाहर निकालना चाहिए, अच्छी तरह से डिजाइन किए गए धोखे इसके आस-पास हो सकते हैं। आपके द्वारा उनसे कनेक्ट करने के बाद खाते और भी खराब हो सकते हैं.

मैं लिंक्डइन पर इस समस्या में बहुत भागता हूं। चूंकि लिंक्डइन में बहुत सारे पारदर्शी रूप से नकली या स्पैमयुक्त खाते नहीं हैं, इसलिए मैं कनेक्शन अनुरोधों और सुझावों को स्वीकार करने के बारे में बहुत विश्वसनीय हूं। मैं उस साख पर पछतावा करता हूं जब नए कनेक्शन मैं बहुत अच्छी तरह से या बिल्कुल भी नहीं जानता, वास्तविक जीवन में प्रत्यक्ष-संदेश मुझे अनचाहे बिक्री पिच या काम अनुरोध.

यह ट्विटर पर भी एक मुद्दा है। मेरे पास एक बिंदु पर "खुले" प्रत्यक्ष संदेश थे, जिसका अर्थ है कि कोई भी ट्विटर उपयोगकर्ता मुझे एक निजी संदेश भेज सकता है। दर्जनों स्पैम मैसेज बाद में, अब ऐसा नहीं है, लेकिन मुझे अभी भी अजीब, अनचाहे मैसेज बॉट्स और ट्रोल्स से बहुत बार आराम के लिए मिलते हैं.

13. ब्लॉक या मूट लिबरली

बॉट्स और ट्रोल्स से निपटने का सबसे अच्छा तरीका उन्हें चुप कराना है। जानें कि आपके द्वारा उपयोग किए जाने वाले प्रत्येक सामाजिक प्लेटफ़ॉर्म पर इसे प्रभावी ढंग से कैसे किया जाए। ट्विटर और फेसबुक में "ब्लॉक" फ़ंक्शंस हैं जो आपको अदृश्य को विरोधी के लिए प्रस्तुत करते हैं। ट्विटर में एक "म्यूट" बटन भी है जो खाता मालिकों को सूचित किए बिना विशिष्ट खातों से ट्वीट को चुप करा देता है। वे आपको उन सभी को परेशान कर सकते हैं जो वे चाहते हैं लेकिन कोई फायदा नहीं हुआ.

ब्लॉकिंग और म्यूटिंग, अनजाने में स्थिति को बढ़ाए बिना उत्पीड़न को कम करने के प्रभावी तरीके हैं। हालाँकि, वे उचित नहीं हैं कि एक बार खतरे के संकेत और विशिष्ट हो जाएं या आपके पास विश्वास करने का कारण हो या आपके प्रियजन खतरे में हों। सोशल मीडिया प्लेटफॉर्म के कस्टमर केयर टीम और स्थानीय या संघीय कानून प्रवर्तन अधिकारियों को लगातार सोशल मीडिया उत्पीड़न, और आपके या आपके प्रियजनों पर निर्देशित किसी भी विश्वसनीय खतरे की रिपोर्ट करें।.

14. संवेदनशील जानकारी पोस्ट करने से बचें

अपने सोशल सिक्योरिटी नंबर, ड्राइविंग लाइसेंस नंबर या फाइनेंशियल अकाउंट नंबर के लिए सोशल मीडिया रिक्वेस्ट का कभी जवाब न दें, भले ही रिक्वेस्ट करने वाली पार्टी कितनी भी भरोसेमंद क्यों न लगती हो.

अधिकांश प्रतिष्ठित संगठन स्पष्ट रूप से कहते हैं कि वे ईमेल या सोशल मीडिया संदेश द्वारा ऐसी जानकारी नहीं मांगते हैं। यदि उन्हें किसी भी कारण से आपकी संवेदनशील जानकारी की आवश्यकता होती है, तो वे आम तौर पर आपसे अनुरोध के लिए सीधे जवाब देने के बजाय आपके खाते में लॉग इन करने के लिए कहेंगे। सोशल मीडिया खातों की रिपोर्ट करें, जो उचित गुणवत्ता आश्वासन टीम को व्यक्तिगत जानकारी मांगते हैं, क्योंकि एक उच्च संभावना है कि वे एक घोटाला कर रहे हैं.

15. अपने दैनिक दिनचर्या या यात्रा पैटर्न के बारे में विस्तृत जानकारी न दें

वास्तविक समय में अपनी दैनिक दिनचर्या या शहर से बाहर की यात्रा पर अधिक दस्तावेज न लगाएं। अधिक जानकारी आप अपने आंदोलनों के बारे में प्रदान करते हैं, यह आसान है दुर्भावनापूर्ण पार्टियों के लिए लाभ लेना। आपके द्वारा साझा नहीं की जाने वाली जानकारी के उदाहरणों में शामिल हैं:

- आपके घर का पता या आपके अपार्टमेंट की इमारत का नाम

- आपके ऑनलाइन खरीद पैटर्न या जब आप पैकेज की उम्मीद कर रहे हों

- आप कहां और कब काम करते हैं

- नियोजित यात्रा की तारीखें और गंतव्य

- बच्चे और पालतू जानवरों की देखभाल की व्यवस्था

16. हर सत्र के बाद मैन्युअल रूप से लॉग आउट करें

हर गतिविधि सत्र के बाद अपने सोशल मीडिया खातों से लॉग आउट करने की आदत डालें। लॉग आउट करना आपके खाते के अनजाने समझौते के जोखिम को कम करता है। उदाहरण के लिए, यदि आप अपने सोशल मीडिया खातों में लॉग इन करते समय असुरक्षित वायरलेस नेटवर्क का उपयोग करते हैं, तो उन खातों को हैकिंग के बिना या उनकी जानकारी के बिना उजागर किया जा सकता है।.

17. दूसरों को अपने खातों में पोस्ट न करने दें

विश्वसनीय मित्रों और परिवार के सदस्यों को भी अपने सोशल मीडिया पासवर्ड न दें। आप रोमांटिक पार्टनर के लिए यहां एक अपवाद बना सकते हैं, हालांकि रिश्ते को दक्षिण में जाने पर आपको किसी भी साझा पासवर्ड को बदलने की आवश्यकता होगी.

यहाँ तर्क दुगना है। सबसे पहले, अपने पासवर्ड को खुद को नाटकीय रूप से रखने से दुनिया के लिए अनजाने में या जानबूझकर उन जोखिमों को कम किया जा सकता है। दूसरा, यहां तक कि जब उनके पास सबसे अच्छा इरादा है, तो अधिकृत खाता उपयोगकर्ता आप नहीं हैं। जब वे आपके खाते से पोस्ट करते हैं तो उनका संदिग्ध निर्णय आप पर निर्भर करता है.

वही आपके सामाजिक मीडिया खातों में पोस्ट करने के लिए अधिकृत कर्मचारियों या ठेकेदारों के लिए जाता है। यदि आप अपने सोशल मीडिया मैनेजर या वर्चुअल असिस्टेंट को अपने निजी या कॉरपोरेट सोशल अकाउंट्स तक पहुंच देने से नहीं रोक सकते हैं, तो यह आप पर स्पष्ट रूप से पोस्टिंग मानक स्थापित करने और उनके द्वारा साझा की जाने वाली सामग्री की नियमित समीक्षा करने के लिए है।.

18. अवांछित लिंक पर क्लिक न करें

प्रेषक को जानते हुए भी कभी भी अनचाहे लिंक पर क्लिक न करें। याद रखिए, रक्षा विभाग की बर्खास्तगी की शुरूआत उचित लगने वाले लिंक से हुई, जो वैध के रूप में पारित हुआ.

19. वीट एप्स जिसमें प्रोफाइल अनुमतियां या व्यक्तिगत जानकारी की आवश्यकता होती है

वे सभी तृतीय-पक्ष एप्लिकेशन प्राप्त करें जो सोशल मीडिया प्रोफ़ाइल अनुमतियों या लॉगिन जानकारी को ठीक से काम करने के लिए अनुरोध करते हैं, और इस तरह के अनुरोधों को कम करने पर विचार करते हैं। जाने-माने ऐप्स की सूची, जिनके साथ समझौता नहीं किया गया है, उन ऐप्स की सूची से कम है, जिनके लिए यह जानना महत्वपूर्ण है कि तृतीय-पक्ष ऐप आपके सोशल मीडिया खातों के लिए एक माध्यम बन सकता है। । यह आपके पसंदीदा थर्ड-पार्टी ऐप्स के साथ-साथ आपके हार्ड ड्राइव पर धूल फैलाने वाले कई छोटे-छोटे ऐप के लिए जाता है.

20. क्विज़ एंड गेम्स से बचें

मज़ा के रूप में वे कर रहे हैं, सोशल मीडिया क्विज़ और खेल खिलाड़ियों की तुलना में अधिक व्यक्तिगत या व्यवहार संबंधी जानकारी प्रकट कर सकते हैं, कभी-कभी मूर्खतापूर्ण परिणामों के साथ प्रकट करने के लिए तैयार हैं। पॉलिटिको यूरोप के अनुसार, अब डिफ्यूज यू.के. डेटा फर्म कैम्ब्रिज एनालिटिका ने दुनिया भर में करोड़ों फेसबुक उपयोगकर्ताओं के बारे में डेटा इकट्ठा करने के लिए आंतरिक और तीसरे पक्ष के व्यक्तित्व क्विज़ का इस्तेमाल किया, फिर ब्रिटिश और अमेरिकी मतदाताओं के लिए व्यवहार संबंधी आर्कषक बनाने के लिए अपने निष्कर्षों का इस्तेमाल किया।.

हालांकि उपयोगकर्ताओं ने स्वेच्छा से इन क्विज़ में भाग लिया, लेकिन यू.के. अधिकारियों ने कैम्ब्रिज एनालिटिका पर उपयोगकर्ताओं की गोपनीयता की अनुमति के बिना उपयोगकर्ता डेटा एकत्र करने और इसका उपयोग करने का आरोप लगाया है। यह स्पष्ट नहीं है कि यह प्रथा कितनी व्यापक है, लेकिन यह याद दिलाने वाली बात है कि अक्सर सोशल मीडिया क्विज़ में आंखें मिलने की तुलना में अधिक होती है.

21. सार्वजनिक वाई-फाई नेटवर्क या कंप्यूटर पर लॉग इन न करें

सार्वजनिक वाई-फाई नेटवर्क और उपकरणों से बचें, जब भी संभव हो होटल व्यवसाय केंद्रों में कंप्यूटर। यदि आपको सार्वजनिक नेटवर्क या उपकरणों पर सोशल मीडिया खातों में लॉग इन करना है, तो सत्र के दौरान आपके द्वारा भेजी जाने वाली जानकारी को एन्क्रिप्ट करने के लिए एक वर्चुअल प्राइवेट नेटवर्क (वीपीएन) का उपयोग करें।.

आज के बाजार में कई वीपीएन को अलग करने के लिए तटस्थ, विश्वसनीय संसाधनों का उपयोग करें। उदाहरण के लिए -नेट का राउंडअप बहुत अच्छा है, और वीपीएन डाउनलोड करें जो आपकी आवश्यकताओं के लिए सबसे उपयुक्त है। टॉप-शेल्फ वीपीएन आमतौर पर कहीं भी $ 3 से $ 10 प्रति माह खर्च करते हैं, लेकिन खर्च अच्छी तरह से सुरक्षा और मन की शांति के लायक है.

22. सख्त अभिभावक नियंत्रणों का उपयोग करें

अपने बच्चों के सोशल मीडिया एक्सेस को प्रतिबंधित या अस्वीकार करने के लिए आयु-उपयुक्त माता-पिता के नियंत्रण का उपयोग करें। कुछ सोशल मीडिया ऐप बिल्ट-इन कंट्रोल के साथ आते हैं; उदाहरण के लिए, फेसबुक मैसेंजर में एक "स्लीप टाइम" सुविधा होती है जो माता-पिता को अनुमति के समय का उपयोग करने की अनुमति देता है। माता-पिता के नियंत्रण के लिए अधिक व्यापक दृष्टिकोण के लिए, परिवार टाइम जैसे प्रतिष्ठित तीसरे पक्ष के ऐप पर विचार करें, जिसकी लागत प्रति वर्ष $ 45 है.

23. व्यक्तिगत तस्वीरें पोस्ट करने से पहले दो बार सोचें

सोशल मीडिया पर अपनी गुमनामी बनाए रखने का एकमात्र निश्चित तरीका पहली जगह में सोशल मीडिया का उपयोग नहीं करना है। अनुपस्थित है, आप अपनी पोस्ट के लिए एक उच्च मानक सेट कर सकते हैं और पोस्ट न करने के पक्ष में गलत कर सकते हैं.

यह फ़ोटो के लिए विशेष रूप से महत्वपूर्ण है, जो आक्रामक गोपनीयता नियंत्रण के साथ भी खोज इंजन अनुक्रमित में दिखाई दे सकता है। ऐसा कुछ भी पोस्ट न करें जिसे आप अपने नियोक्ता, सहकर्मियों या ग्राहकों को नहीं देखना चाहते.

24. सोशल साइन-इन लिमिट

संगीत से लेकर अनगिनत थ्री-पार्टी ऐप्स, जैसे स्पॉटिफाई से लेकर मीडियम जैसे प्रकाशन प्लेटफ़ॉर्म तक, उपयोगकर्ताओं को साइन इन करने और अपने सोशल मीडिया अकाउंट के माध्यम से साइन इन रहने की अनुमति देता है, सबसे अधिक बार फेसबुक। हालांकि यह सुविधाजनक है, यह असुरक्षित भी है। फेसबुक के 2018 हैक के सबसे डरावने पहलुओं में से एक तीसरे पक्ष के ऐप खातों का एक समझौता था जिसे प्रभावित उपयोगकर्ताओं ने अपने फेसबुक खातों से जोड़ा था। हर तीसरे पक्ष के ऐप के लिए एक अद्वितीय पासवर्ड का उपयोग करना परेशानी के लायक है.

अंतिम शब्द

सोशल मीडिया, संतुलन पर, मेरे जीवन में एक सकारात्मक प्रभाव है। मैं फेसबुक का उपयोग पुराने दोस्तों और दूर के संबंधों को बनाए रखने के लिए करता हूं जिनके साथ मैं लगभग निश्चित रूप से स्पर्श खो देता हूं। मैं प्रेरणा और हास्य राहत के लिए इंस्टाग्राम पर भरोसा करता हूं। ट्विटर विभिन्न स्रोतों से समाचार और अंतर्दृष्टि के लिए मेरी भूख को संतुष्ट करता है। लिंक्डइन मेरी पेशेवर गतिविधियों को विश्वसनीयता प्रदान करता है और मुझे उन प्रभावशाली लोगों के संपर्क में रखता है जिनकी राय और परामर्श मैं महत्व देता है.

फिर भी, मैं मानता हूं कि सोशल मीडिया की बीमारियों, उसकी सुरक्षा और सुरक्षा के खतरों और समाज और सार्वजनिक प्रवचन पर इसके कपटी प्रभाव को रोकना असंभव है। मैं बाद के लोगों के साथ हाथापाई करने के लिए इसे छोड़ देता हूँ, इसलिए अब मैं कहूँगा कि वहाँ सुरक्षित रहें.

क्या आप कभी सोशल मीडिया पर पहचान की चोरी या अन्य दुर्भावनापूर्ण गतिविधि के शिकार हुए हैं? क्या हुआ?